Stiamo diventando ridicoli e veramente come ha già notato qualcuno chi fa questi articoli non sa cosa inventarsi.. e viene pure pagato.. come tanti e forse troppi articoli del nostro mondo, siamo alla generalizzazione più totale, non sono più le stagioni di una volta...

Nasce da un vecchio articolo di Wired sull'invisibilità di certi script backdoor..

E adesso vi beccate un pistolotto alla Frank...

Anche se ho una "certa età"... e nel mondo informatico le cose cambiano rapidamente, però, come dico sempre, i computer li abbiamo inventati noi..o almeno, la mia generazione, qualche script l'ho fatto e decompilato qualcosetta..ma per quanto cambino, le cose non possono andare oltre la fisica (per il momento..) e ci sono dei limiti (come dicevo.. computer spento..

).

Sotto la voce Malware, che il nostro bravo articolista ha saputo sapientemente usare, si nasconde praticamente qualsiasi cosa, Rootkit, Backdoor, Keylogger, phishing, Trojan, worms, Ransomware,Webcrawlers, Adware,virus, time/logic bombs (le mie preferite..) vado avanti??

Quindi non ha definito

cosa (veramente non ha definito un bel niente) in base a

"cos'è" cambia il modo di pensare, ragionare e agire...

Cosa fa un "Malware"? lo sappiamo tutti: quando viene lanciato l'eseguibile che contiene un virus, può fare diverse cose, essere dormiente e viene "svegliato" facendo una determinata azione, cancellare files, monitorare le attività svolte, trasmettere dati, cancellare files, allegarsi ad altri programmi, metterti in lista in una BOTNET (questa è l'ultima moda.. sugli IOT) prendere controllo del tuo PC ecc. ecc.

Che dimensioni ha? Può essere da 30Kb fino ai 500Kb per gli script un pò più completi, poi vengono messi dentro gli eseguibili e da lì non si sà più la vera dimensione..

Ma come infettiamo una qualsiasi cosa?

Abbiamo il nostro bel codice o script compilato che ha bypassato i firewall, gli antivirus e tutte le protezioni possibili ed immaginabili, supponiamo che sia uno script complicato e che oltre che installarsi controlli tutte le periferiche (wake-up) e che si lanci (facciamo un'ipotesi) quando qualcosa viene collegato alla porta USB, la prima cosa che fà è identificare la periferica (veramente glie lo dice direttamente lei..) a quel punto cerca di installarsi (azione tipica di un worm o Trojan)

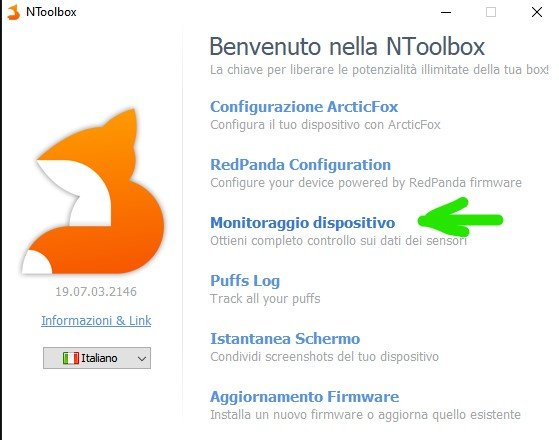

Supponiamo di aver collegato il nostro bel vaporizzatore, di averlo collegato alla porta USB, la prima cosa che il nostro Malware (supponiamo un trojan perchè ha la maggioranza nelle statistiche) fà è notare un'attività sulla porta (WM_DEVICECHANGE) L'handshake purtroppo labbiamo già fatto quando gli diciamo di caricare la batteria (idem per i cellulari..) e lui chiede l'accesso di lettura/scrittura, se l'apparecchiatura collegata non ha un accesso Read/Write (vedi il caso delle EEprom, programmabili solo con un programmatore dedicato) non fa un bel niente, neanche nella memoria dell'orologio, che non ha... P.E. Collegate una TC60 al PC, cosa fa?? Ve lo dico io.. niente..

Ben diverso è una DNA o una Yihi a cui gli diamo il pieno accesso?? No, non gli diamo pieno accesso, solo ad alcuni parametri programmabili su una flash, deve trovare una vulnerabilità nella nostra box, la spazio libero nella flash deve essere sufficiente oppure deve installarsi su Escribe trovare spazio libero ecc.. ecc. ... dopo tutta questa insanità cosa succederebbe??? Ricolleghiamo la nostra box ad un altro PC e lui si ritrasmette? Mica è una chiavetta USB.. Neanche considerando tutte le assurdità del caso, non ha alcun senso.

Ma abbiamo creato del gran allarmismo, confuso Cellulari con Sigarette elettroniche e fatto un bell'articoletto sulla E-cig, che va tanto di moda..

).

).